日曆

| |||||||||

| 日 | 一 | 二 | 三 | 四 | 五 | 六 | |||

| 1 | 2 | 3 | 4 | 5 | 6 | ||||

| 7 | 8 | 9 | 10 | 11 | 12 | 13 | |||

| 14 | 15 | 16 | 17 | 18 | 19 | 20 | |||

| 21 | 22 | 23 | 24 | 25 | 26 | 27 | |||

| 28 | 29 | 30 | 31 | ||||||

存檔

搜索標題

統計信息

- 訪問量: 483

- 日誌數: 16

- 圖片數: 3

- 建立時間: 2008-06-02

- 更新時間: 2022-12-19

我的最新日誌

-

Internet Explorer不死?黑客繼續用漏洞入侵

2022-12-19

在今年 6 月,Microsoft 宣布不再支援 Internet Explorer,並讓 Microsoft Edge 推出兼容 IE 的版本。但最近竟發現黑客仍在尋找 IE 的漏洞,並將之利用作入侵。方法是透過電子郵件發送的 Office 檔案中,藏了一個 IE 漏洞,即使不是使用 IE 作默認瀏覽器,但仍會在 IE 中呈現這些網絡內容。

Google 早前填補了 Microsoft November Patch Tuesday 所發現的一個零日漏洞,被定為 CVE-2022-41128 的漏洞,是一個遠端執行漏洞,存在於其中一種 Windows Javascrīpt 劇本語言 Jscrīpt。該漏洞影響了 Windows 7 到 Windows 11 的 Windows Server。

雖然 Microsoft 已不再支援 Internet Explorer 及停止發布更新,但 Google 發現 IE 的漏洞仍持續在 Office 文檔中被利用,原因是 IE 引擎仍然與 Office 集成。根據向 Microsoft 報告該漏洞的 TAG 成員 Clement Lecigne 和 Benoit Sevens 的說法,IE 漏洞是由來自北韓的威脅發動者 APT37 所開發。

TAG 解釋,攻擊者在 Office 文檔發放 IE 漏洞,利用 IE 呈現 Office 的 HTML 內容。基於這個原因,由 2017 年起,漏洞一直被黑客透過 Office 利用,因為即使將 Chrome 設置為默認值,Office 在遇到 HTML 或 Web 內容時,也會默認使用 IE 開啟。

分析師指出,這個漏洞與 Google Project Zero(GPZ)去年在 IE 11 的 JIT 編譯器中發現的漏洞 CVE-2021-34480 非常相似。GPZ 對新 IE 漏洞的分析,也將其追溯到 IE 的 JIT 編譯器。當時,GPZ 研究員 Ivan Fratric 指出,雖然微軟已終止對 IE 11 的支持,但 IE 仍被融合到其他產品中,其中就包括 Microsoft Office。

TAG 指出,在典型情況下,當在 Office 文檔中傳遞 IE 漏洞時,用戶必須在獲取遠程 RTF 之前禁用 Office Protected View。TAG 暫時仍未找到此活動的最終負載,但他們指出,同時被稱為 ScarCruft 和 Reaper 的 APT37,也使用了 ROKRAT、BLUELIGHT 和 DOLPHIN 作植入。而 APT37 植入程式通常利用合法的雲服務作為 C2 通道,並提供典型的後門功能。

資料來源:https://www.zdnet.com/article/hackers-are-still-finding-and-using-flaws-in-internet-explorer/

-

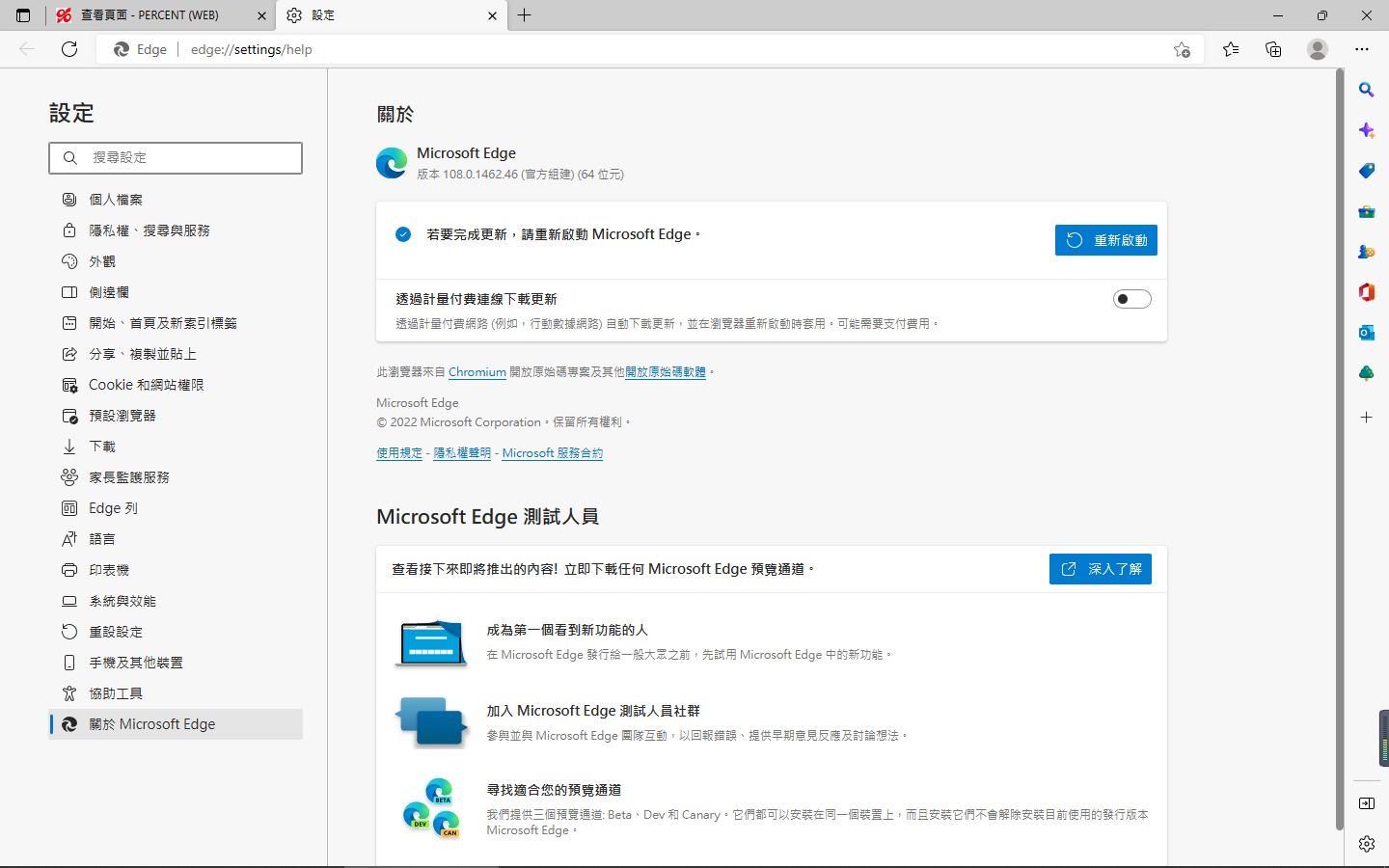

Microsoft Edge 版本更新

2022-12-18

-

iOS.Windows 一機兩用?

2017-3-15

就算是 Apple 粉絲,相信在生活上,還是不時要用 Windows。有沒有想過,iPhone 也可運行 Windows 呢?其實早在兩、三年前,也有人試過在 iPhone 6 Plus 上安裝 Windows 98。而今次這位外國 IT 達人,則是在 iPhone 7 上,運行 Windows XP。

影片開初先表明 iPhone 7 正使用 iOS 10.2.1,之後透過模擬器 iBox 運行 XP。由於 iBox可以通過 Xcode 安裝,所以不需越獄,也可在模擬器運行 Windows XP。

實際效果又如何呢?盡管 iPhone 7 的處理能力比 XP 年代大部份電腦優異,但模擬器本身已要用很多資源,加上 iOS 依然在運作,所以單是進入 Windows XP 畫面,已用上不少時間。進入後運作也不太順暢,所以只能說是個有趣的試驗,實用性其實不太高。

https://youtu.be/CYv_--ZKWuw

~我看玩玩就好並非實際~ -

Install & Run Windows 10/8/7/XP on Any Android

2017-3-06

視頻: https://youtu.be/PORoO-EcW74Flash: https://youtu.be/PORoO-EcW74https://youtu.be/PORoO-EcW74Welcome to TechNow Review..Today we are back here with our new video on how to Install & Run Windows 10/8/7/XP on Any Android Phone- NO ROOT 2017 BEST Trick. Enjoy!! -

Google推出多項新產品 強勢進攻人工智慧市場

2016-5-19

鉅亨網劉祥航 綜合報導

Google (GOOG-US) 第 9 屆開發者大會規模空前浩大,今年 Android 不再是主角,在長達 2 小時的開場演講中,Android N 只談了 17 分鐘。焦點移至 3 項新產品-Google Home、虛擬語言助理 Google Assistant 及通訊軟體 Allo,展現 Google 轉向衝刺人工智慧市場的野心。

《USA Today》報導,Google 期望藉這些新的高科技產品,一舉擠下 Facebook(FB-US)、Apple (AAPL-US) 及 Amazon (AMZN-US),在人工智慧競爭中取得優勢。

Google CEO Sundar Pichai 說:「我們現在處在 AI 的開創性時刻。」他在開場演講中一再強調人工智慧及機器學習的重要性,表示電腦發展正展開重要的轉變,人們接下來在日常生活中,會更常使用超級聰明的機器來提供協助。

他的講法與 Amazon CEO Jeff Bezos 周三的談話不謀而合。Bezos 在參加華盛頓郵報的轉型會議中,表示現在已進入「機器學習及人工智慧的黃金年代」。

Google 這次最受矚目的產品,無疑是智能家電平台 Google Home,這個設備被視為 Amazon Echo 的競爭產品。

Google Home 將是未來整個智能家庭的入口,可以與 Google Assistant 及先前推出的 Chromecast 等產品相連結,實現音樂、影音的同步播放;處理日常事務,如鬧鐘、待辦事項及更改餐廳預定等工作;並能提供搜索、連結 Nest 等智能家電產品。Google Home 預計今年下半年上市。

同時推出的 Google Assistant,可以視為 Google Now 的大幅升級,用語音方式提出問題。Assistant 不但能回答問題,還能完整理解上下文脈絡,與使用者進行雙向對話。這項產品將與蘋果 Siri、微軟 Cortana 及 Amazon Alexa 等眾產品競爭。

Google Allo 則是一個新的通訊 App,它運作上有點像 Facebook Messenger,重點在於能與 Google Assistant 整合,讓使用者可以在 Allo 與 Assistant 對話,完成搜索商店、餐廳等等任務,也有機器學習的效果。

SearchEngineLand 編輯 Danny Sullivan 表示,這些發展顯示,Google 目前產品圍繞著 AI 打造,要讓機器變得夠聽明,能夠人們對話。Google 搜索未來的演變,會是透過人機雙向的方式,完成我們想達成的任務。

事實上,人工智慧已經演變成眾科技巨頭的主要戰場,過去 3 年,包括 Google、Apple、IBM 及 Facebook 等公司,就收購了超過 20 家以上的 AI 技術公司。其中尤其 Google 最為積極,他在 2014 年所收購的英國 DeepMind Technologies,就發展了 AlphaGo,今年 3 月擊退南韓圍棋高手李世乭。 -

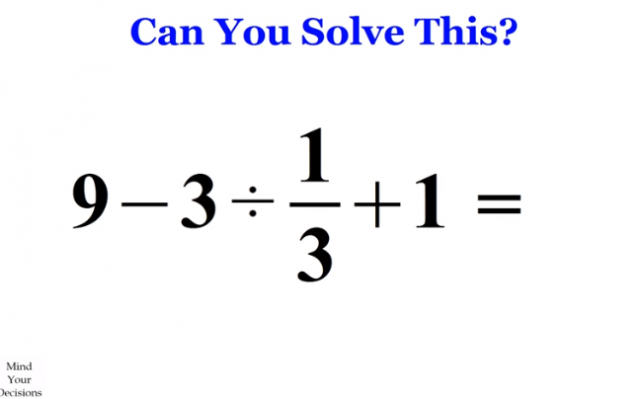

你能答對嗎?這道小學數學題目

2016-5-19

竟難倒日本年輕人

數學是很多學生的罩門,不少人對於數學可說是避之唯恐不及。國外最近流傳一道小學數學題目,題目看似相當簡單,但日本卻只有6成20歲左右的年輕人答對,讓人跌破眼鏡。

據《電訊報》(The Telegraph)報導, YouTube用戶塔爾沃克(Presh Talwalkar)經常在網路分享數學題目,考倒許多網友,而最近他又分享了一道數學題目,雖然僅僅是小學程度,但仍讓不少人都答錯。

這道題目為「9 - 3 ÷ 1/3 + 1」,網友答案百百種,有9也有19,但其實這題的正確答案是1。要解出這一題數學題目,必須謹記最基本的先乘除後加減,而這道題目要先算出3除1/3,才能算出正確答案。

塔爾沃克表示,這道題目在日本只有6成20歲左右的年輕人答對,遠遠低於80年代的9成答對率,反映出現代人的數學水平程度下降。

-

超巨大恐龍骨骸模型 紐約展出【影】

2016-1-15

(中央社紐約14日綜合外電報導)史上最巨大恐龍「泰坦巨龍」(titanosaur)的骨骸模型與化石,今天首度在紐約展出,該骨骸是古生物學者所發現的全新物種。

法新社與「每日郵報」(Daily Mail)網站報導,曾參與挖掘工作的古生物學者,針對此驚人發現表示,因為物種太新,尚未來得及為其正式命名。這個全新物種2014年在阿根廷巴塔哥尼亞(Patagonia)地區發現。

這個草食性動物可能存活於1億年前,遺骸由阿根廷團隊在阿根廷特雷利烏市(Trelew)西部216公里處、靠近La Flecha的沙漠被挖掘出來。

骨骸模型長達37.2公尺,在美國自然史博物館(American Museum of Natural History)展出,因為太巨大,導致頭和脖子延伸出展館至大廳靠近電梯處。

博物館表示,展出的骨骸屬於年輕成年物種,性別未知,生前可能重達70噸或相當於10頭非洲象。 這不是最大的吧!

這不是最大的吧! -

AMD首款64位元ARM處理器問世

2016-1-14

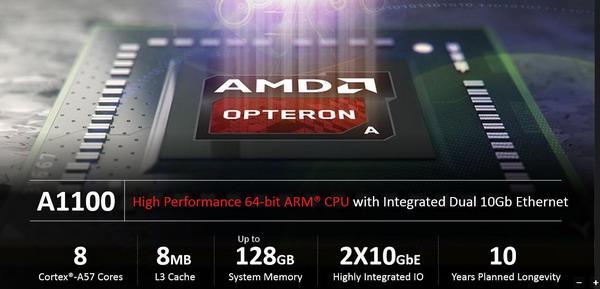

支援雙10GbE連線,主攻高效能伺服器市場

AMD今日(1/14)正式發布旗下第一款針對企業級伺服器而設計的多核心64位元ARM處理器系列Opteron A1100,採用了單晶片(SoC)設計,可提供最高8核心和支援最多128GB記憶體,並也具備低功耗特性,以及可安裝多達14個SATA3硬碟和雙 10GbE乙太網路連接埠設計,目前AMD這款64位元ARM處理器已推出上市,未來也將鎖定網通、儲存、Web服務和軟體開發應用的伺服器市場。

企業級伺服器市場這幾年競爭開始趨於白熱化,也反映在伺服器處理器的短兵相接上,儘管目前仍以英特爾x86架構處理器為市場主流,但過去以消費端為主的ARM,近2年也開始積極拉攏包括AMD、高通、Broadcom、HP在内等晶片、系統業者來搶攻伺服器市場,而紛紛推出鎖定資料中心應用的32位元、64位元ARM架構處理器產品。

AMD首個64位元ARM處理器重點規格一覽

AMD今日正式推出第一款基於64位元ARM Cortex A57架構而設計的單晶片處理器,其內部代號為Seattle,採用28奈米製程,晶片封裝尺寸為27公釐×27公釐,每顆處理器最多內建8核心,時脈最高達2.0GHz,並內建8MB L3快取和4MB 共享式L2快取,亦可支援最大128GB記憶體。

而這次AMD所發布的ARM處理器Opteron A1100系列則是AMD第一款基於64位元ARM Cortex A57架構而推出的伺服器處理器,其內部代號為Seattle,去年AMD就已傳言即將推出這款代號Seattle的64位元ARM單晶片,不過一直到今天才終於亮相。

Opteron A1100系列採用28奈米製程,晶片封裝尺寸為27公釐×27公釐,每顆處理器最多內建8核心,時脈最高達2.0GHz,其內建的快取記憶體包括有 8MB L3快取和4MB共享式L2快取。在記憶體運用部分,A1100系列也採用了雙通道的DDR3或DDR4配置,每顆處理器皆可支援最大128GB記憶體,並能以高達1866MHz時脈下運作,除了同樣具備記憶體偵錯機制(ECC)外,其內建的記憶體控制器也支援DDR3與最新的DDR4規格。

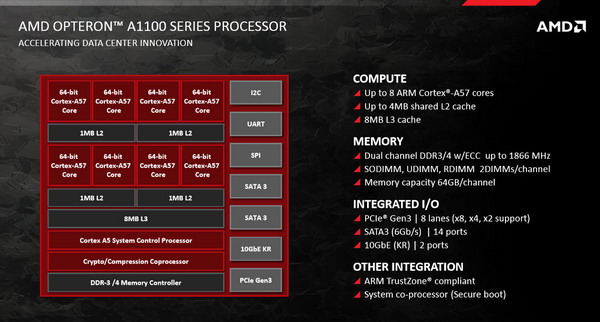

Opteron A1100系列處理器的內部配置細節

而在I/O整合方面,Opteron A1100系列也整合PCI Express 3.0介面,可支援多達8線道(lane),不過比較值得一提的是,在儲存部分A1100系列可配置多達14個SATA 3連接埠,數量比一般x86處理器搭配的SATA連接埠總數還更多,主要用於提高伺服器的儲存密度,以獲得企業在儲存相關應用上的擴充彈性。此外,A1100系列處理器也配置最多2個10GbE乙太網路連接埠,來提高企業連接網路的彈性。

AMD這次推出的A1100系列,也具備有過去專供手機使用的ARM處理器所具有的省電特性,使得Opteron A1100系列在熱設計功耗(TDP)配置最高只有32瓦,若單以規格來看,比另一款同級別,採用單晶片低功耗設計、最高8核心的Xeon D-1500系列處理器的45W,還要更為省電。不過,因為ARM和x86處理器採用的指令集架構並不相同,因此兩者在每顆核心執行效能上也會有所差異。

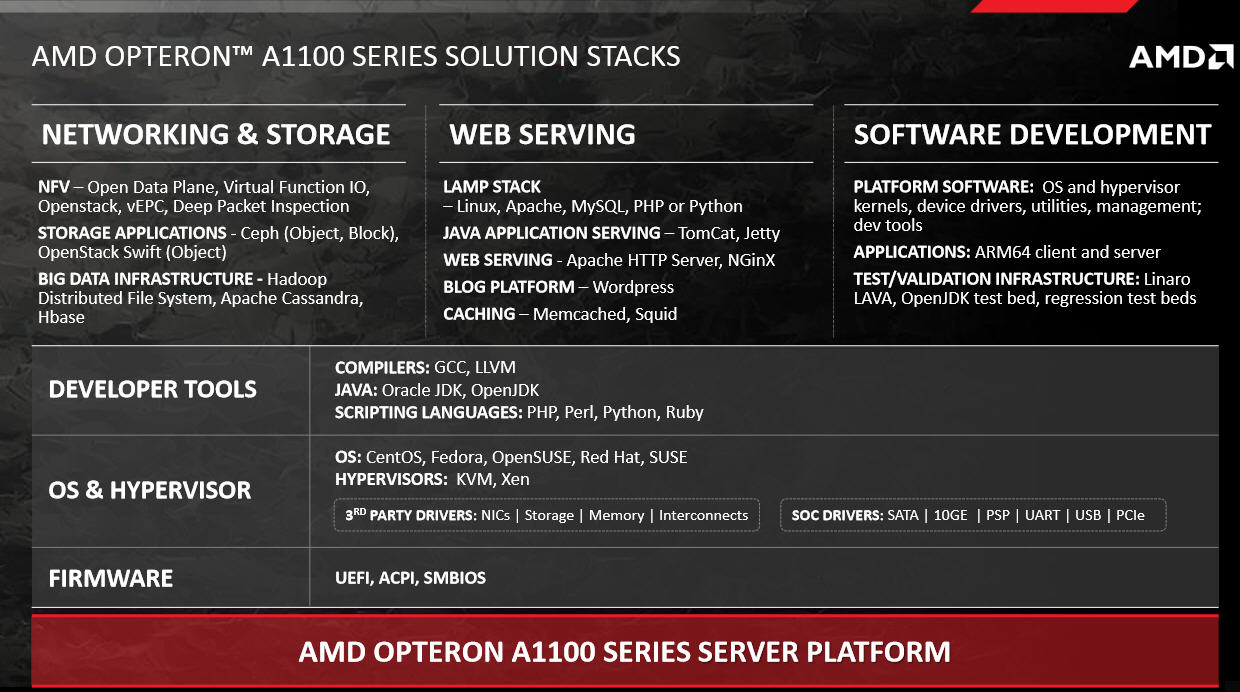

不過,即便A1100系列處理器繼承了ARM架構的低功耗特性,但目前ARM架構在支援企業伺服器軟體應用上,明顯仍落後於x86架構,這也是接下來AMD不得不面對的挑戰。AMD也表示,A1100系列處理器現有可支援的應用軟體,包括有CentOS、Fedora、openSUSE、Red Hat及SUSE等版本的Linux作業系統,以及KVM與Xen這兩種虛擬化平臺。此外,AMD也指出,目前已與紅帽、SUSE兩大企業級Linux平臺展開合作,接下來幾個月內也將會有相應的企業級軟體應用推出。

除了軟體之外,AMD表示將持續擴大伺服器硬體的合作夥伴,除了已率先將新款A1100系列處理器運用在SoftIron最新上市的 Overdrive3000開發者系統產品上,SoftIron也將在之後推出的高效能和軟體定義儲存(SDS)的產品線,使用AMD A1100系列處理器來開發新產品。同時,AMD目前也與包括Caswell、Silverlining和96Boards在內的NFV、光纖和ARM開發平臺業者展開合作,持續擴大ARM產品生態系發展。

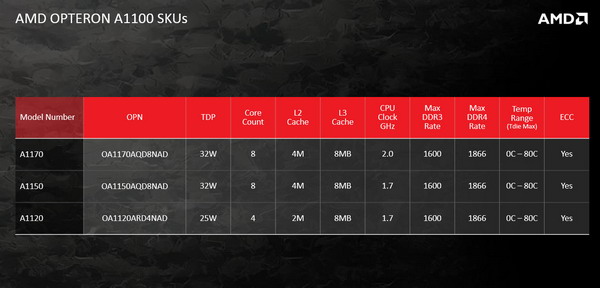

AMD也針對A1100系列推出3款處理器型號,分別是A1170、A1150,以及A1120,分別對應到不同的企業應用市場,其中A1170處理器, 核心最高為8核,時脈頻率為2.0GHz,專攻Web服務和高效能企業應用。而A1150處理器則和A1170規格大致相同,差別只有在時脈部分降至 1.7GHz,並以企業儲存相關應用為主。

至於A1120則適用於低階伺服器,因而所需配置的規格需求較低,以提供企業開發應用為主,包括配備4核心和1.7GHz時脈。此外,這3個型號皆可支援DDR3或DDR4記憶體配置,不過在熱功耗方面,A1170和A1150皆為32瓦,而A1120則是較低的25瓦。

http://times.hinet.net/news/16944805 -

揭露北韓網軍神秘組織,南韓KrCERT證實北韓駭入索尼影業

2015-8-26

QUOTE:

2014 年索尼影業遭駭事件震驚全世界,頓時所有人都將瞄頭指向北韓,甚至美國總統歐巴馬亦大聲譴責,但是亦有資安專家跳出,表示此攻擊非北韓所發動,進而形成一個無解羅生門。一位長期研究北韓的南韓KrCERT資安專家在今(26)日的臺灣駭客年會HITCON Enterprise上直指,索尼影業遭駭事件的兇手就是北韓網軍。

在1948年朝鮮分裂為共產與自由兩大對立陣營後,北韓瞬間成為世界上最神祕的國家,世界對於北韓的了解幾乎為零。但是,此資安專家長期研究北韓網軍的運作,對於其架構瞭若指掌,他也首次在臺揭露北韓網軍的神秘面紗。

他表示,在了解兩韓的網路戰爭前,必須了解兩國的歷史、政治組織及政府架構。北韓與韓國,在50年代起開啟了超過60年的冷戰。兩韓政府各自使用不同手法,如間諜戰收集情資等手段,入侵對方政府組織並且收集機密資料。韓國近年仰賴資訊系統、基礎設施以及產業已經晉身為先進國家,而北韓目前仍然歸類為第三世界國家。

他更揭露了北韓網軍小組的命令層級體系。他表示,目前北韓的網路戰爭組織以國防部為中心,旗下有參謀部,而參謀部下則另外設有31研究室。另外,資訊偵查室則包含128聯絡處、414聯絡處和110研究室。

這些組織在北韓網軍都扮演要角,並且各自發展各種入侵程式收集機密資訊。如31研究室為北韓網路戰最主要團體之一,由100名平壤的菁英官員組成,主要任務為研究惡意程式和散布惡意程式。此研究室在之前曾駭入美國超過14個網站,另外也發起了2009年7月7日的DDoS攻擊事件。

128聯絡處的專長則為無線電干擾和海外情報集團入侵,其組織由超過100位駭客組成,成員都為北韓前三志願大學畢業的菁英份子,目標瞄準駭入南韓政府組織及大企業,並收集組織資訊。他證實此組織曾在2014年駭入了索尼影業,更於同年更駭入了南韓水力廠及核電廠。

而414聯絡處,執行目標分散在東南亞,並且於當地設立VPN伺服器和C&C命令與控制伺服器,分派特別專員製造網路恐慌。最後,110研究室則負責研發惡意程式和攻擊程式及駭客工具,目前製造超過20起以上網路恐慌事件,在2013年也引發了南韓320網路恐慌。文⊙王立恒、黃彥棻

-

匿名者癱瘓教部網站 預告:這只是開始...

2015-8-02

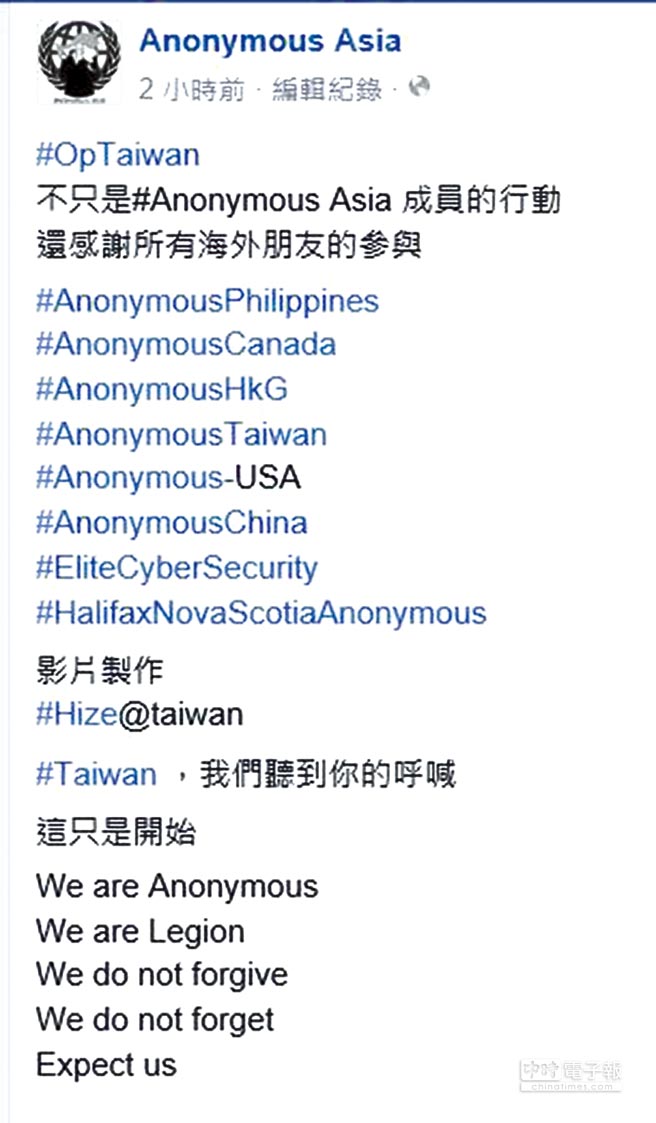

台灣課綱微調爭議愈演愈烈,全球最大駭客組織「匿名者」的亞洲支部(Anonymous Asia)也加入行動,從前晚開始,教育部網站遭到兩波駭客密集攻擊,網站首頁癱瘓超過14小時。「匿名者」亞洲支部昨晚在臉書表示,聽到了台灣的呼喊,並預告「這只是開始」。

兩波攻擊 四面八方來

「匿名者」亞洲分部前天上午在臉書粉絲頁聲援反課綱運動,前晚又在頁面放上教育部網頁連結,到了昨晚在臉書以中英文各發一篇訊息,表示這次行動不只是亞洲支部的行動,感謝海外支部參與,並留言「台灣,我們聽到你的呼喊,這只是開始。」

教育部資訊及科技教育司司長李蔡彥昨天證實,教育部網站首頁從前晚開始遭受了兩波攻擊,第一波是從前天深夜至昨天凌晨6時,第二波是昨天下午2時開始,直到深夜仍無法連線。

半天斷訊 深夜忙搶修

李蔡彥說,網站在被攻擊的第一時間,不容易找到攻擊來源,因此無法確認是否為「匿名者」所做的。但他強調,會循資安體系向上通報。

李蔡彥分析,網站攻擊隨時都有,但這兩波駭客攻擊,「從四面八方而來」,攻擊規模是近期最大,資安人員昨早向他回報網站有異常流量,推測是網路服務阻絕的攻擊,需要一些資安設施引導大量侵襲,已進行緊急搶修。

刑事局與台北市警方昨天表示,都未接獲教育部報案,也沒被要求主動介入偵辦,將先了解狀況。調查局表示,接獲行政院「國家資通安全會報」指示後,會依法展開偵辦。

警方研判,教育部網站可能是遭到「阻斷服務攻擊」(DDoS),駭客使用網路上被攻陷的「殭屍」電腦,大量登入教育部網站發動洪水攻擊,使其網路或系統資源耗盡癱瘓,導致服務暫時中斷或停止。

鍵盤駭攻 各國都沒轍

教 育部須提供登入網站的IP等資料,才能進行分析調查,但駭客若在境外或使用跳板方式,恐難查出幕後嫌犯。遭到駭客攻擊的是教育部全球資訊網的首頁 (www.edu.tw),而教育部內部網站並未遭到駭攻,「匿名者」昨晚在臉書的留言,強調「這只是開始」,是否接下來要對教部網站採取更激烈的攻擊手 段,值得觀察。

「匿名者」是一個龐大的駭客組織,除了對付恐怖分子與極權政府,該組織也會因不滿某些政策而攻擊政府與企業的網站,意圖透過 駭客方式進行公民抗爭。中、美、以色列等政府網站以及索尼等企業都曾被他們駭過。面對層出不窮的攻擊,各國當局似乎只能疲於應付,拿不出對策和這個出沒神 祕卻又家喻戶曉的「鍵盤大隊」一較高下。(中國時報)